Otra de las vulnerabilidades recurrentes cuando se tiene el Remote Desktop habilitado, en esta oportunidad vamos a revisar de que manera se puede solucionar esta vulnerabilidad.

El valor por defecto que viene en los sistemas operativos inferiores a Windows Server 2016 o Windows 10 es de 1024 bit lo cual nos genera la alerta de vulnerabilidad debido a que el valor mínimo debería de ser 2048 bit o mas.

Pues bien, para solucionarlo será necesario agregar una nueva llave a nivel del editor de registros (Registry Editor) siguiendo los siguientes pasos:

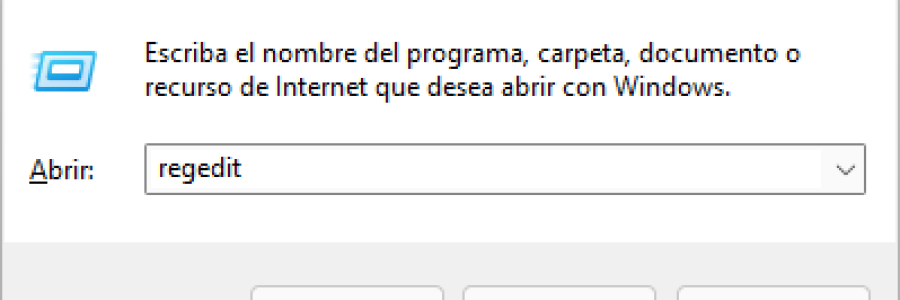

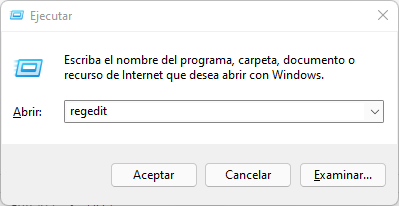

1. Abrir el editor de registro (Tecla Windows + R > regedit).

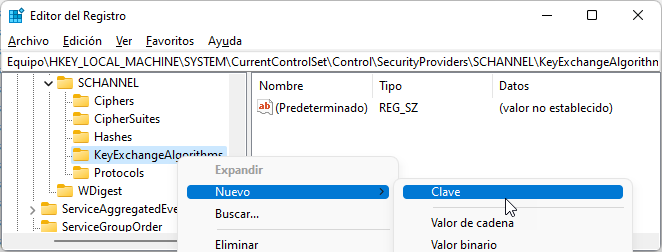

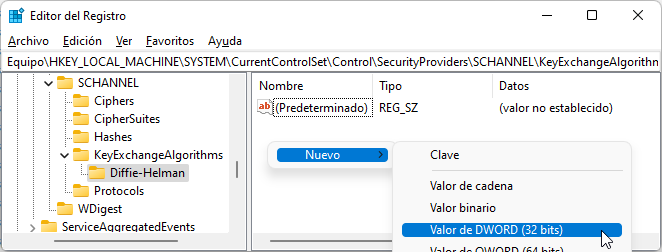

2. En el editor de registro ir a la siguiente ruta:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\KeyExchangeAlgorithms

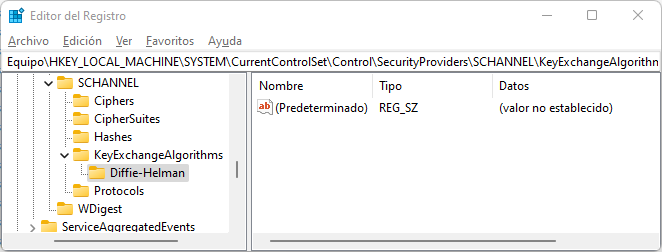

3. Una vez ahí, hacer clic derecho sobre “KeyExchangeAlgorithms” > Nuevo > Clave y crear la clave con el nombre de “Diffie-Hellman”.

4. Creada la clave, en la parte derecha haremos: Clic derecho > Nuevo > Valor de DWORD (32bits).

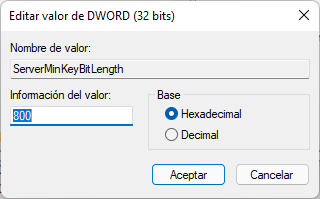

5. Colocaremos los siguientes datos:

Nombre del valor: ServerMinKeyBitLength Información del valor: 800 Base: Hexadecimal

Y luego le daremos clic en “Aceptar”.

6. Para finalizar, será necesario reiniciar el equipo para que los cambios tomen efecto.